Shadow IT – jak nieświadome działania pracowników mogą zagrażać bezpieczeństwu firmy?

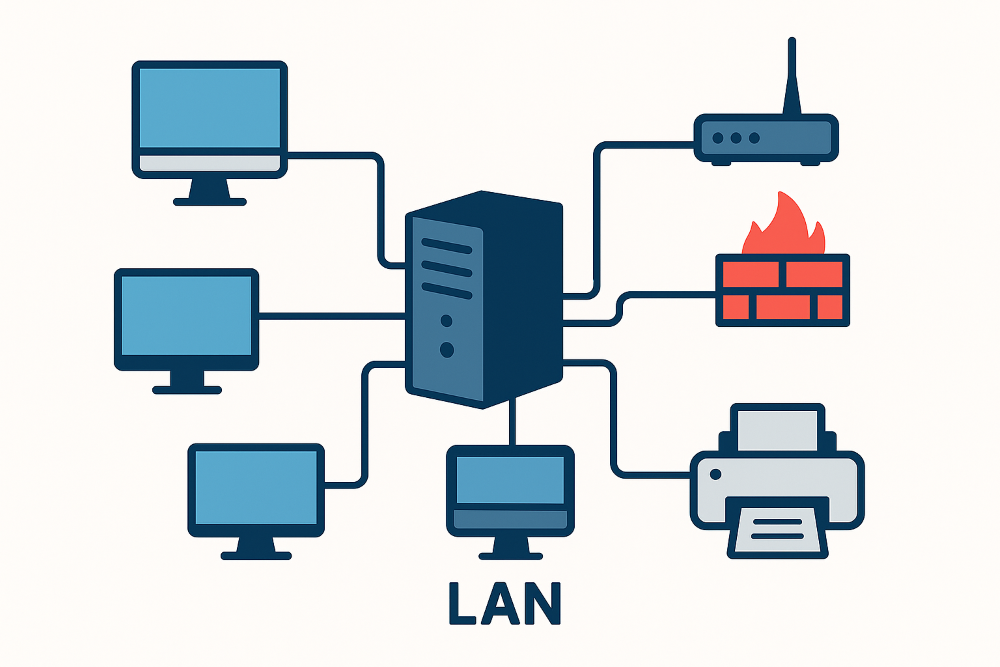

Shadow IT to termin określający wszelkie narzędzia, aplikacje i usługi IT, które pracownicy wdrażają lub używają w firmie bez wiedzy i zgody działu IT. Może to być Dropbox do szybkiej wymiany plików, nieautoryzowany komunikator do szybkiego czatu, własny router podłączony do firmowej sieci czy nawet prosty skrypt pobrany z sieci. Pracownicy często nie widzą w […]